MEMS振動子のタイミング製品で成長を加速するSiTime

MEMS振動子のパイオニアであったSiTimeをメガチップスが2014年に買収して5年経つ。2014年度から2017年度までの間に売上額は5.3倍、出荷個数は6.5倍と増えている。年平均成長率CAGRで言えばそれぞれ75%、85%と極めて高い。SiTimeの現状と狙いをレポートする。

図1 SiTimeのMEMS振動子の売上額と出荷数量の伸び 出典:SiTime

Boschからスピンオフ、SiTimeとして独立して以来、MEMS振動子によるタイミングチップ一筋にビジネスを育んできた。垂直に深く一様にエッチングする「Boschプロセス」(エッチングとデポジションを交互に行いながら垂直にシリコンを削っていく方法)をはじめとして100件以上の特許として持つ。今や1万社の顧客に15億個のMEMS発振器を出荷するまでに成長した。成長のきっかけは、メガチップスの買収による。それ以来、2018年までにCAGR45%という驚異的な急成長を遂げてきた。メガチップスにとっては「良い買い物」のお手本となった。

さらに成長を加速するため、モバイルによく使われてきたモバイルTCXO(Temperature Compensated Oscillator)やインフラストラクチャTCXOをさらに伸ばそうとしている。狙いは、これまで出荷しているハイエンドのOCXO(Oven Controlled Oscillator)並みのTCXOだ。ちなみに周波数安定度はモバイルTCXOが0.5〜2.5ppm、インフラTCXOは0.1〜0.28ppm、OCXOが0.001〜0.05ppm(1ppb〜50ppb)とハイエンドになればなるほど安定性は増す反面、価格も高い。最高級製品を普及価格帯で提供しようという訳だ。

図2 SiTimeが提供しているさまざまなレベルのMEMS共振器とタイミング製品 出典:SiTime

SiTimeの強みは、MEMSを作ることだけではない。静電気によって作り出した機械的な共振振動を安定に、しかも分周や倍周とそれの組み合わせによって周波数を変えることができるPLL回路、温度補償回路などのミクストシグナル回路、さらにパッケージング技術も持つ。タイミング製品はこれらの組み合わせで、クロック信号を生み出す。つまりミクストシグナル技術も備えている。

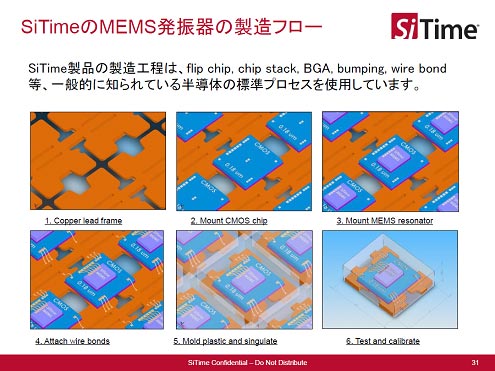

基本的にMEMS振動子そのものは静電気による微小な機械的な振動を発生させるが、CVD成長させたポリシリコンのキャップを被せて、振動する部分を中空で封止しているため、モールドプロセスが使える。また、CMOSコントローラには温度補償や1/N分周可能なPLL回路だけではなく、不揮発性メモリも内蔵しているため、発振周波数を変えられるというメリットもある。ユーザーが周波数を変えることもできる。パッケージング(図3)では、リードフレーム上にCMOSチップをアセンブリした後、そのCMOS ICの上にMEMS振動子を載せ、ボンディングした後にモールドする。ごく一般的なパッケージング技術であり、どこでも製造可能なアセンブリである。このため、パッケージングをアジアに持っていける。

図3 MEMS発振器の基本的なパッケージ技術 出典:SiTime

SiTimeのMEMS発振器は、ありとあらゆるデジタル製品に入り込んでいる。タイミングサーバーや、衛星ブロードバンド、100G/400Gbpsスイッチ、4G/5G通信インフラ機器、ルータ、スイッチなどのインフラ機器をはじめ、スマホやスマートウォッチ、M2M、アセットトラッキング、スマート農機などのIoT機器、クルマではADASやイメージセンサ、レーダー、ライダー、高精度GNSS、車載イーサネット、タイヤの空気圧を監視するTPMS、ロボットやスマートメーター、航空機、医療、鉄道、サーベイランスなどの工業用機器、AR/VRやデジカメ、家電、AV機器、スマートホームなど民生機器などでも使われる。

SiTimeは加えて、クロック機能がハッキングされてタイミングを変えられた場合のサイバー攻撃に備えて、攻撃を検出してシステムを止めるという機能「TrustBeat」技術を開発した。TrustBeat機能を搭載したMEMS発振器は、MEMSチップにASICを1パッケージに搭載したもので、IoT時代にセキュリティの一つとして提案した。例えば、もしスマートスピーカーがハッキングされると、盗聴器に変わってしまう。そこで、ハッキングを検出したらシステムを止めてしまえば、少なくとも盗聴を防げる。

TrustBeatはどのようにハッカーの侵入を検出できるのか。IoTデバイス(エッジ)では、MCU(マイコン)でデバイス全体を制御しているが、MCUには時刻の標準となるクロックが含まれている。TrustBeatもまた時刻を刻むクロック発生器であるが、単にクロックを発生するだけではなく、ASICにクロックのログ(何時何分にどんなイベントがあったという記録)を記録しておく。このログ情報はMCUから暗号化されてクラウドに送られ、IoTのデータと共にクラウドで保存・管理されている。クラウドでは、TrustBeatとMCUとの間に通信が正しく行われていることを常にチェックする。

この状態で、システムがハッキングされ異常な動作を始めると、クラウド側でハッキングされたことを、MCUを通してTrustBeatに伝え、TrustBeatがクロック動作を止める。クロックを止めることで、システムを止めることができる。

TrustBeatはIoTへの応用を狙ったものであり、温度安定性はppmレベルだとしている。現在、ICを作成、サンプル出荷中で、来春にはデモできるように進めている。